Fonte: http://olhardigital.uol.com.br/

quarta-feira, 27 de maio de 2015

20 anos de internet brasileira: 10 coisas que não deixam saudades.

Fonte: http://olhardigital.uol.com.br/

sexta-feira, 8 de maio de 2015

Dicas para direcionar o Sinal do Wi-Fi na Casa toda

quarta-feira, 25 de maio de 2011

Linux - Samba sem autenticação.

Por: Daniel Luis Holz

Com este post estarei iniciando as publicações referentes a software livre neste blog. Como profissional de TI, sou defensor do uso de aplicações baseadas em software livre, pois acredito que diferente de plataformas pagas, o valor da implantação não se destina a uma companhia e sim ao próprio profissional que realiza a implantação da solução.

Primeiro vamos falar um pouco sobre o SAMBA, que nada mais é do que uma aplicação que roda em sistemas baseados em Unix para a simulação de ambientes de rede SMB (Winodws). Ou seja, compartilhar arquivos de uma maquina Linux com outros computadores rodando o sistema Winodows. Mas um pouco diferente do Winodws onde com apenas 4 ou 5 “clics” deixamos um diretório disponível na rede com suas referidas permissões no sistemas Unix este compartilhamento deve de ser realizado no “braço” alterando arquivos de configuração, adicionando permissões aos diretórios, etc (tudo na linha de comando de preferência ;) ).

Para começar é necessário que se tenha algumas noções de shell do Linux.

Lembrando que estaremos criando um diretório publico, onde qualquer usuário da rede possuirá acesso ao mesmo sem nenhum tipo de autenticação.

Para começar vamos instalar o SAMBA caso não o tenha instalado em suas maquinas.

(Os comandos utilizados por mim serão referentes a distribuições baseadas em Debian, para outras distribuições como Red Hat ou suSe devem-se utilizar de comandos compatíveis)

sudo apt-get install samba

ok, agora iniciaremos o serviço.

sudo /etc/init.d/samba start

Vamos nos “direcionar” para o diretório do Samba.

cd /etc/samba

Agora criaremos um backup do arquivo de configuração.

cp smb.conf smb.conf,bkp

Vamos descomentar o arquivo smb.conf.

egrep –v “^#|$^” smb.conf > smb.conf.sc

rm smb.conf –rf

mv smb.conf.sc smb.conf

Com o arquivo descomentado, vamos realizar a sua edição, para isto podem utilizar de editores como vi, vim, nano, etc. Utilizarei neste tutorial o nano.

sudo nano smb.conf

E adicionaremos as seguintes linhas no arquivo de configuração.

Em [global] adicione a linha.

security = share

Em seguida crie a case com o seu compartilhamento, para isto vá ao final do arquivo e adicone as seguintes linhas.

[dados] # nome do compartilhamento.

path = /util # Diretório que será compartilhado.

guest = ok

browseable = yes

read only = no

writeable = yes

public = yes

creat mask = 0777

directory mask = 0777

guest ok = yes

Após isto crie o diretório respectivo ao compartilhamento.

A este diretório devem ser adiconadas permissões de gravação e leitura.

Para isto utilize o comando:

sudo chmod 775 (diretório)

No caso o meu foi o/útil a partir do raiz.

Reinicialize o SAMBA.

sudo /etc/init.d/samba restart

Para acessar o compartilhamento pode-se a partir de um terminal Windows digite no explorer \\IP_DA_MAQUINA.

Espero que tenham gostado.

Att.

terça-feira, 24 de maio de 2011

Montagem e Manutenção de Computadores - Ferramentas Básicas

Olá caros leitores.

Já faz algum tempo que eu não passo por aqui. Hehe. Infelizmente estes últimos meses andam um pouco turbulentos, afinal, quem trabalha com TI sabe como é complicado se gerenciar o tempo atuando nesta área. Pois bem, por mais que este blog não vem sendo atualizado, o mesmo recebe uma média de 100 a 170 visitas diárias (Já chegou ao pico de 3000 em um único dia), para muitos estes números parecem “medíocres” mas para um blog que possui apenas alguns artigos e uma média de postagens de 1-post/3-meses acredito que seja algo interessante. Estive analisando as estatísticas e percebi que a maior parte do trafego do meu blog vem dos sites de busca, e este ultimo post (Montagem e manutenção de computadores) foi o mais acessado da "historia" do mesmo, com isso resolvi realizar mais uma postagem do mesmo e se possível, me policiarei para adquirir tempo de atualizado com mais freqüência.

Então, nós assessores e consultores de suporte em TI (ou bem, técnicos em informática) sabemos o quanto é necessário estarmos bem preparados para qualquer atividade a ser realizada com o mínimo de tempo para não deixarmos nenhum cliente “na mão”, as ferramentas que utilizamos tanto físicas como lógicas é a segunda peça mais importante em uma boa reputação nesta área (seguido da 1ª – Conhecimento), assim, resolvi dedicar este 2ª post de Montagem e Manutenção de Computadores dedicado a elas, nossas ferramentas de trabalho:

Começando pelo tradicional alicate de crimpagem RJ-45/RJ-11, souvenir indispensável em nossas peripécias do dia-dia. Este daqui eu adquiri com um vendedor de ferramentas/produtos químicos que passa pela minha cidade semanalmente, o mesmo custou certa de R$ 75,00, que se pagaram no 1ª trabalho realizado.

Aqui estão outras peças muito importante, as chaves de fenda/estrela, nada de especial nesta parte, afinal sua única utilidade é apertar/desapertar parafusos, vejo muitos técnicos que utilizam chaves caras mas estas de R$ 4,00 e R$ 5,00 reais, estão comigo á quase 5 anos e nunca me deixaram na mão.

Nem deveria postar a foto destes pinceis aqui massss, nada de especial pinceis básicos que podem ser encontrados em qualquer loja de ferragens, (sim, eu não tenho nenhum pincel anti-estática) e sou feliz assim =).

Aqui estão algumas chaves e utilitários mais específicos, utilizados na manutenção de notebooks, algumas chaves aqui possuem valor mais alto, afinal possuem uma liga de metal especial em suas pontas, que ajudam muito na desmontagem de determinados equipamentos, outros acessórios interessantes e bem adaptados são essas ferramentas utilizadas por dentistas, em micro componentes se tornam perfeitas (ótimas para rompimentos de trilhas em CI) hehe.

Estes acessórios eu utilizo muito, esta “redezinha” ajuda muito á não arranhar o notebook quando o mesmo é desmontado, e a pulseira anti-estática não sai do meu pulso enquanto realizo meus trabalhos em hardware em minha bancada.

O multi-teste, indispensável e a estação de solda básica.

Porta parafusos ajuda muito na organização e agregam uma ótima agilidade na busca pelo parafuso perfeito! :P

Bom pessoal, é isto, vejam que por mais que sejam simples estas ferramentas, as mesmas cabem muito bem a sua função, para se ser um bom profissional não é preciso ser extravagante, apenas ser honesto e sempre buscar o conhecimento.

Fica ai o meu MSN, acho o mesmo extremamente útil para a troca de conhecimento profissional. E bom trabalho a todos!

sexta-feira, 4 de março de 2011

Montagem e Manutenção de Computadores - Introdução

Bom, depois de vários meses sem nenhuma publicação, resolvi voltar a atualizar este Blog, o mesmo será mantido por mim apenas para compartilhamento de informações relacionadas à Informática em geral, voltarei alguns tópicos a atividades relacionadas ao meu dia-dia de consultor.

Recomeçando, vou falar um pouco sobre Montagem e Manutenção de Computadores, o mesmo, será abordado em três capítulos onde apresentarei algumas técnicas e erros mais comuns na montagem e manutenção de micros.

Atualmente com o amplo acesso á informática em geral acabamos nos debatendo com muitas pessoas que se dizem “especialistas, e técnicos da área”, nem sempre estas titulações prezam a eficiência e conhecimento do mesmo. Formações TÉCNICAS, de 2 á 3 anos em torno de 420 horas, em muitos casos preparam o profissional para o mercado de trabalho para atuar em derivadas ramificações dentro da TI. Por sua vez existem aqueles cursos oferecidos por pequenas empresas de formação especial, que duram em média 40 ou até 20 horas/aula; ai que mora o perigo, muitos desses “formandos” acabam abstraindo uma pequena faixa de conteúdo e por si saem mercado afora “formatando” computadores. Ressaltando que o verdadeiro consultor de informática não é apenas aquele que coloca o CD-ROM do S.O instala o mesmo.

Com isso, uma série de problemas começam a aparecer. Ontem mesmo, recebi o chamado de um cliente, então, fui até a empresa por sua vez havia o relato de que o micro estava se reiniciando com freqüência, avaliei os parâmetros principais (temperaturas, tensão, dispositivos de I/O), em seguida entrei no SO, o computador era bem defasados em suas configurações eram; Durom 950Mhz, 256MB de memória DDR-RAM, mas o que me assustou veio em se guinda, a maquina carregava o sistema operacional, Windows XP, e instalado nele, Office 2010, Nero v10, Power DVD 103D, Avast 5, e uma série de programas multimídia, e olha, a maquina nem possuía unidade de CD/DVD-RW. Por que instalar o Nero e Power DVD??? Então, acessei processos do sistema, uma simples planilha do Exel estava utilizando 120MB de memória o Avast mais 90MB com isso, o que temos? 210MB de memória sendo utilizada por apenas dois aplicativos, e memória virtual estava com mínimo e maximo de 512MB; Causa do problema encontrada, o swap de memória RAM e memória virtual estava muito alto, com isso a gravação de dados na memória virtual estava sobrepondo espaços em disco utilizados por outros aplicativos (grave falha dos sistemas MS) e causava a nossa tradicional Tela Azul da Morte seguida da reinicializarão do micro.

Mas concluindo, este é um entre vários casos onde a falta de conhecimento acaba por prejudicar o usuário final. Nos próximos posts abordarei outros erros cruciais dos quais me deparo diariamente. Obrigado pelo acesso.

segunda-feira, 12 de julho de 2010

Identificando os componentes do seu computador.

Normalmente na hora de instalar algum hardware do qual não foi identificado o seu driver, nos deparamos com uma duvida, afinal, qual é a marca e modelo do dispositivo?

A maneira mais fácil de obter a resposta é simplesmente abrir o gabinete e analisar a olho mesmo, mas quando este periférico não traz nenhuma informação relevante, ou não se pode romper o lacre na torre, ou até mesmo por praticidade a melhor alternativa é se utilizar de um software efetue esta identificação. Estes softwares são chamados de Softwares de Identificação de Hardware, existem vários disponíveis na web, vou listar aqui alguns deles.

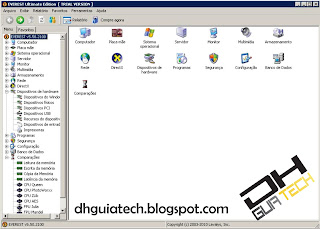

Everest Ultimate Edition 5 - Download

O Everest Ultimate Edition é um programa que efetua um diagnostico completo do seu computador. Ele exibe todas as características do hardware, oferece uma tabela de comparações, gera e exibe relatórios e apresenta alguns aspectos do que está ocorrendo em tempo real em seu computador (como processos em andamento). É gratuito para testar, versão Trial de 30 dias, após este período deve-se obter uma licença junto ao desenvolvedor.

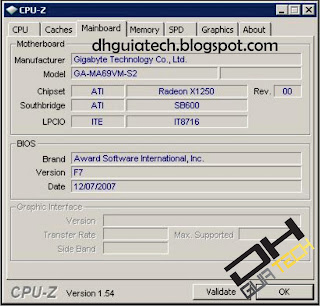

CPU-Z 1.54 – Download

CPU-Z é um software de diagnostico voltado a usuários que buscam observar detalhes a cerca do funcionamento e de cada componente que esteja instalado em seu computador. Em especial efetua analises do Processador, Memória e Placa-Mãe. Possui licença freeware.

sábado, 10 de julho de 2010

Copiar arquivos de usuário com acesso negado.

Aguarde a aplicação das permissões e depois, copie os arquivos normalmente.

Obrigado.